VIZIUNEA MICROSOFT PRIVIND SECURITATEA ÎN CLOUD:

În urmă cu mai bine de 20 de ani, luam contact cu viziunea pe care compania Microsoft o avea, la acel moment, față de nevoia implementării mecanismelor de securitate ale platformei Windows Server și tehnologiile incluse în sistemul de operare sau livrate ca produse dedicate securității.

În anii care au urmat, Microsoft a pus la dispoziția companiilor produse dedicate implementării protecției și securizării infrastructurilor bazate pe Windows Server, între care amintesc Internet Security and Acceleration Server (ISA Server) sau familia Microsoft Forefront.

Odată cu portarea platformelor software de mesagerie, colaborare și comunicare către platforma de cloud Office 365 (actuala Microsoft 365) și furnizarea de servicii cloud IaaS, PaaS și SaaS prin platforma Microsoft Azure, vechea abordare a implementării tehnologiilor de securitate a fost înlocuită și schimbată din temelii. În locul securității perimetrului ce oferea garanția protecției dispozitivelor și aplicațiilor conectate la acesta, a fost propus Modelul Zero Trust, ce asumă existența breșelor de securitate pe principiul “never trust, always verify”. Astfel, orice cerere de accesare a platformei solicită o autentificare completă prin mecanisme multiple, ceea ce creează un mod de autorizare adaptivă, în funcție de condițiile îndeplinite de dispozitivul solicitant și pe forțarea criptării și semnării digitale a informației, înaintea acordării accesului.

Aceste moduri de scanare continuă a solicitantului, oferă garanția că, odată cu schimbarea condițiilor de conectare a dispozitivelor, sistemul de securitate va putea reacționa rapid, adaptându-se unor situații de expunere neprevăzute și neanticipate de istoricul de conectare.

Pentru ca acest model să fie posibil, sunt aplicate mecanisme de microsegmentare, principiul implicit al celui mai mic privilegiu de conectare, platforma AI (inteligență artificială) ce analizeaza rapid volume mari de date provenite dintr-un număr ridicat de evenimente și răspunsul în timp real la anomaliile detectate.

Cum funcționează Modelul Zero Trust?

Spre deosebire de infrastructurile On-premises ale organizațiilor, în care utilizatorii foloseau de regulă computere din rețeaua internă protejată pentru a accesaaplicații și servicii stocate pe serverele din datacenterele companiei și beneficiau uneori de sisteme interne închise, neexpuse conexiunilor din și către Internet, utilizatorii platformelor de cloud accesează aplicații și date din datacenterele globale ale vendorului, iar organizați nu mai arecontrolul direct al conturilor de utilizator, al mediului de rețea și mai ales a multitudinii de dispozitive folosite de utilizator.

Astfel, Modelul Zero Trust constă în verificarea permanentă a condițiilor de acces impuse utilizatorului și dispozitivului folosit (acces condițional), fără a acorda încredere acestora doar prin conectarea la perimetrul organizației.

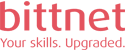

Zero Trust Model – sursa: site-ul oficial Microsoft

Componentele direct implicate în determinarea nivelului de încredere la Modelul Zero Trust sunt următoarele:

- Identity Provider – stabilește identitatea utilizatorului și informațiile asociate acestei identități

- Device Directory – validează integritatea dispozitivului și nivelul acestuia de protecție

- Policy Evaluation Service – determină dacă utilizatorul sau dispozitivul sunt conforme politicilor de securitate setate

- Access Proxy – determină ce resurse organizaționale pot fi accesate.

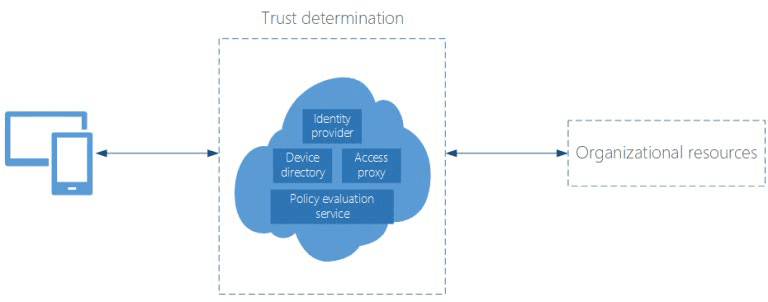

Pentru a implementa conceptul Zero Trust Security sunt necesare semnale pe baza cărora se vor lua deciziile și vor fi impuse constrângeri ce implementează aceste decizii. Spre exemplu, dacă utilizatorul se conectează din rețeaua internă este încadrat la un nivel de risc scăzut, ce se va transforma automat în nivel de rsic crescut dacă dispozitivul folosește o rețea publică.

La acest mod de stabilire a nivelului de risc pot contribui semnale diverse: locația dispozitivului, apartenența utilizatorului la grupuri stabilite pe criterii organizaționale, tipul aplicației accesate, tipul de validare a identității sau nivelul de îndeplinire a unor condiții impuse dispozitivului folosit: updateuri la zi, antivirus activ, versiunea sistemului de operare etc.

Implementarea Modelului Zero Trust – Sursa siteul oficial Microsoft

La baza acestor concepte se află următoarea afirmație: “Identity as a Service = the new control plane” ce înlocuiește vechiul principiu a controlului prin asocierea cu mediul de conectare ce avea la bază o structură bazată pe echipamente fizice, mecanisme de rutare și decizii de trimitere a pachetelor (Routing Information Base – RIB și Forwarding & Data Plane).

Un rol foarte important îl îndeplinește în acest model Azure Active Directory și On-premises Active Directory ce oferă de sine statător sau hibrid serviciile de autentificare, identitate și managementul rolurilor precum și mecanismele de control: politicile de grup sau regulile de acces condițional, sprijinite de mecanisme suplimentare dedicate nevoilor de securizare și interconectate prin Microsoft Graph Security API.

La baza acestor noi concepte stă principiul “Identity as a Service = the new control plane” ce înlocuiește vechiul principiu al controlului prin asocierea cu mediul de conectare, ce avea la bază o structură axată pe echipamente fizice, mecanisme de rutare și decizii de trimitere a pachetelor (Routing Information Base – RIB și Forwarding & Data Plane).

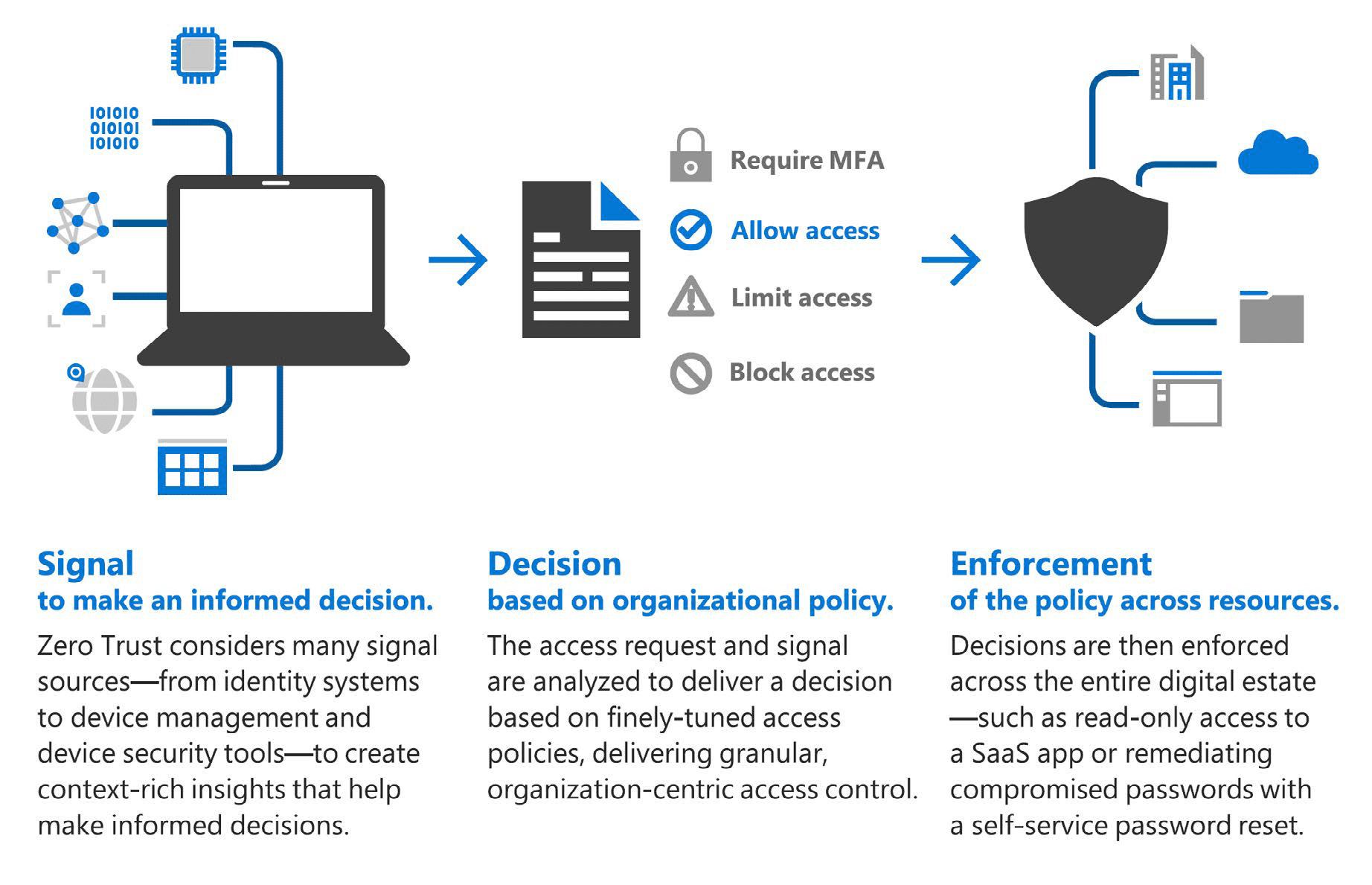

Modelul propus de Microsoft privind responsabilitatea implementării, controlului și administrării soluțiilor de securitate este unul partajat între vendor și client, numit Shared Responsibility Model și reprezentat mai jos:

Sursa Microsoft Docs

Un rol foarte important îl îndeplinește în acest model Azure Active Directory și On-premises Active Directory ce oferă de sine stătător sau hibrid serviciile de autentificare, identitate și managementul rolurilor precum și mecanismele de control: politicile de grup sau regulile de acces condițional, sprijinite de mecanisme suplimentare dedicate nevoilor de securizare și interconectate prin Microsoft Graph Security API.

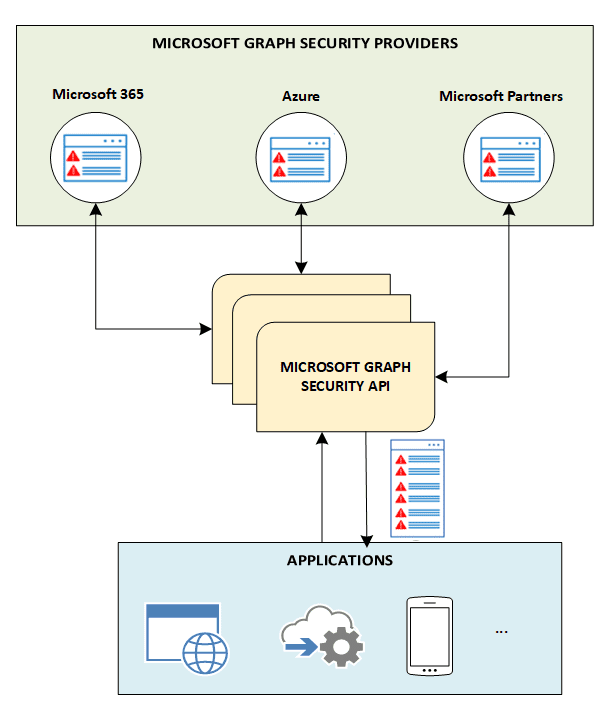

Microsoft Graph Security API – sursa: site-ul Microsoft docs

Prin Microsoft Graph Security se simplifică modul de interconectare a diferitelor soluții de securitate Microsoft sau oferite de parteneri, ceea ce face posibilă obținerea unei platforme ce valorifică la maximum experiența și funcționalitatea platformelor conectate, standardizând și unificând serviciile de urmărire a alertelor, corelând alerte de securitate generate de surse multiple și targetând mecanismele cele mai eficiente de răspuns cu scopul protecției împotriva amenințărilor, simplificând modul de derulare a investigațiilor pe baza datelor corelate, antrenând permanent soluțiile de securitate cu aportul tehnologiilor AI integrate și răspunzând activ sau proactiv riscurilor de securitate semnalate.

Sunt astfel obținute trei tipuri de beneficii: Managed Security Service providers, solutiile SIEM și IT Risk management și nu în ultimul rând aplicațiile protejate (threat intelligence, mobile, cloud, IoT, fraud detection, identity & access, risk & compliance, firewall).

Conectarea la aceste platforme se face în trei moduri: direct folosind opțiunile de integrare suportate de vendor, prin integrare nativă și conectori către parteneri sau prin conectori specializați oferiți de Microsoft pentru a targeta diferite tipuri de API-uri și soluții de securitate.

Perioada pe care o traversăm, influențată direct de pandemia COVID19, obligă companiile să-și repoziționeze forța de muncă cu presiunea de a-și mențineproductivitatea, comunicarea și securitatea accesului la resursele organizaționale. Mai mult ca oricând, organizațiile au realizat rapid nevoia trecerii urgente de la soluțiile on premises la cele cloud pentru a accelera digitalizarea și a se bucura de beneficiile transformării digitale. Investițiile de peste un miliard de dolari făcute anual de Microsoft în activitățile de cercetare și dezvoltare a tehnologiilor și produselor de securitate sunt garanția sucesului transformării digitale a oricărei companii din epoca actuală și deschid în viitorul acestora noi oportunități ajutându-le să devină mai suple, mai eficiente și mai productive.

Pentru o implementare cu succes a unei transformări digitale, trebuie aliniate toate componentele unei organizații, facilitând lucrul eficient și productiv de acasă al forței de muncă:

Concluzionând, putem spune fără a greși că Microsoft Cloud Security înseamnă mai mult ca oricând Identity and Access + Threat protection + Information Protection și oferă soluții de protecție cross-cloud.

Vă invit să treceți în revistă suita de produse si tehnologii de securitate oferite de Microsoft în platforma Microsoft Azure și Microsoft 365 cu promisiunea că în articolul următor vom detalia rolul și funcționalitatea fiecăreia din tehnologiile dedicate securității în cloud.

Toodată vom identifica împreună principalele roluri în cadrul organizației asociate gestionării securității platformelor implementate și vă ofer ca material de studiu structura cursurilor oficiale Microsoft pe portalul oficial Microsoft Training and Certification și pe portalul Bittnet Training .

Autor: MARIAN PANDILICĂ

Senior Microsoft Certified Trainer

Microsoft Learning Consultant 2010-2024

Customer Learning Architect

Cloud Solution and Cybersecurity Architect